8 janvier Qu'est-ce qu'un système de gestion électronique des clés et pourquoi chaque établissement en a besoin ?

La gestion des clés physiques constitue un défi opérationnel et sécuritaire permanent pour les entreprises modernes. Les méthodes traditionnelles, telles que les registres papier, les casiers à clés, les armoires à clés obsolètes ou les registres de prêt manuels, entraînent des pertes de clés, des lacunes dans la traçabilité, des risques pour la sécurité et une visibilité limitée. Ces inefficacités ne se contentent pas de ralentir les opérations : elles engendrent de réels risques pour la sécurité, des vols physiques et une atteinte à la réputation.

Table des matières

Un système électronique de gestion des clés élimine ces risques en remplaçant les processus manuels de gestion des clés par une solution automatisée. Il offre aux organisations une visibilité totale sur les personnes en possession de chaque clé, la date à laquelle celle-ci a été retirée et si/quand elle a été restituée, garantissant ainsi une traçabilité totale. Grâce à une surveillance en temps réel, à un accès contrôlé aux clés et à la génération automatisée de rapports, les services techniques peuvent considérablement renforcer leur sécurité tout en rationalisant leurs opérations quotidiennes.

Qu'est-ce qu'un système de gestion électronique des clés ?

Un système électronique de gestion des clés (également appelé « casier à clés numérique », « casier à clés sécurisé » ou « système de stockage des clés ») permet de conserver en toute sécurité les clés physiques de votre organisation et n'autorise l'accès à ces clés qu'aux utilisateurs autorisés.

Il combine matériel, logiciels et technologies d'authentification afin de garantir que chaque clé soit suivie, surveillée et contrôlée en temps réel. Ce type de système sophistiqué de gestion des clés élimine les approximations et remplace les processus manuels par une approche systématisée.

Comment fonctionne la gestion électronique des clés

Le contrôle électronique des clés consiste à conserver les clés dans une armoire sécurisée. Chaque clé est associée à un porte-clés ou à un badge unique. Les utilisateurs s'identifient pour accéder à l'armoire à l'aide d'un lecteur de carte, d'un identifiant mobile ou d'un système biométrique, ce qui leur permet d'accéder uniquement aux clés qui leur ont été attribuées.

Le système enregistre chaque interaction – qui a pris une clé, à quel moment elle a été prise et quand elle a été rendue –, créant ainsi un système de suivi complet des clés à des fins de conformité et de traçabilité.

Composants matériels et logiciels

Une solution moderne de gestion des clés comprend :

- Armoire à clés électronique

- Interface tactile permettant aux utilisateurs d'accéder aux touches

- Logiciel de gestion des clés pour la gestion des accès, la surveillance et la génération de rapports en temps réel

Ensemble, ces éléments forment un système de suivi des clés homogène qui élimine les erreurs manuelles et renforce la responsabilité.

Authentification par RFID, code PIN et données biométriques

L'authentification est essentielle pour garantir la sécurité d'un système de gestion des clés. Parmi les méthodes courantes, on peut citer :

- Codes PIN

- Cartes RFID

- Vérification biométrique, telle que la reconnaissance d'empreintes digitales ou la reconnaissance faciale

Ces méthodes garantissent que seul le personnel autorisé peut accéder aux clés, ce qui renforce l'efficacité globale de votre système de gestion des clés.

Pourquoi les entreprises adoptent la gestion électronique des clés

Les entreprises adoptent la gestion automatisée des clés car les méthodes traditionnelles sont inefficaces et ne parviennent tout simplement pas à répondre aux exigences actuelles en matière de sécurité.

Élimine la saisie manuelle des journaux de frappe

Les registres sur papier ou sous forme de tableurs prennent beaucoup de temps, ne sont pas fiables et sont sujets aux erreurs humaines. Les systèmes électroniques enregistrent les données automatiquement : elles sont précises, cohérentes et inviolables.

Évite la perte ou le vol des clés

Les clés non comptabilisées peuvent entraîner de graves failles de sécurité. Grâce à un système moderne de gestion des clés, chaque clé est sécurisée lorsqu'elle n'est pas utilisée et peut être localisée lorsqu'elle n'est pas rangée dans une armoire.

Enregistre chaque retrait et chaque restitution de clé

Chaque action clé est enregistrée en temps réel. Les administrateurs peuvent voir instantanément :

- Qui détient actuellement une clé ?

- Depuis combien de temps est-il sorti ?

- Est-ce que son retour au gouvernement est en retard ?

- Habitudes d'utilisation et risques potentiels

Cela améliore considérablement la sécurité et la conformité de vos installations.

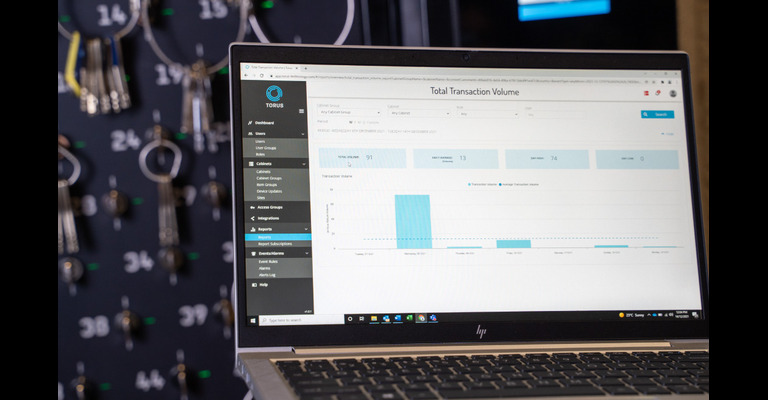

Surveillance en temps réel

Les responsables peuvent consulter en temps réel l'état des clés, l'activité des utilisateurs et l'état des armoires via un tableau de bord accessible depuis un ordinateur portable ou un appareil mobile.

Alertes et notifications automatiques

Recevez des alertes par SMS et par e-mail en cas de clés non rendues, de tentatives d'effraction, d'accès non autorisés ou de comportements inhabituels, ce qui vous permet d'agir avant que de petits problèmes ne se transforment en incidents.

Pistes d'audit pour la conformité

Les registres électroniques facilitent les audits internes, répondent aux exigences des assureurs et garantissent la conformité réglementaire, en particulier dans les environnements hautement sécurisés.

Accès au cloud et contrôle à distance

Une plateforme de gestion des clés native du cloud permet aux entreprises de gérer plusieurs sites à distance. Vous pouvez ainsi gérer l'accès aux clés où que vous soyez et à tout moment :

- Approuver ou révoquer les autorisations d'accès aux clés

- Consulter les rapports

- Surveiller les événements et les alarmes

Quels sont les secteurs qui en bénéficient le plus ?

Les armoires à clés électroniques sont utilisées dans tous les secteurs, car elles apportent une solution à un problème coûteux pour tous les bâtiments et toutes les installations.

Assurer la sécurité des accès aux salles de classe, aux laboratoires, aux zones de stockage et aux véhicules de service, tout en renforçant la responsabilisation du personnel.

Mettez en sécurité les passe-partout, les clés du service d'entretien et les clés des locaux afin de réduire les pertes, d'améliorer les passations de service et de renforcer la sécurité des clients.

Permet de contrôler l'accès aux médicaments, aux locaux à accès restreint, aux locaux de stockage du matériel et aux zones d'intervention d'urgence.

Gestion de flotte et de véhicules

Idéal pour les organisations qui gèrent des véhicules partagés, des covoiturages ou des engins, car il garantit que seuls les conducteurs autorisés et titulaires d'un permis de conduire peuvent accéder aux clés.

Administration publique, services publics, secteur minier

Idéal pour les sites hautement sécurisés où la conformité, les pistes d'audit et un contrôle d'accès rigoureux sont obligatoires.

Comment choisir la bonne armoire à clés électronique

Lorsque vous évaluez un système de sécurité à clé, tenez compte des éléments suivants :

Facilité d'installation

Recherchez des systèmes qui :

- Facile à installer

- Ne comptez pas sur les ressources informatiques internes ni sur les services coûteux de prestataires externes

Gestion à distance

Recherchez des systèmes qui permettent aux responsables de contrôler l'accès aux clés et d'en suivre la localisation à tout moment et où qu'ils se trouvent, dans l'ensemble de votre organisation.

Intégration avec le contrôle d'accès

Recherchez des systèmes compatibles avec :

- Systèmes de contrôle d'accès physique

- Systèmes de gestion des identifiants (par exemple, Microsoft Entra ID, OKTA)

- Systèmes de gestion des sous-traitants

- Plateformes de gestion des visiteurs

L'intégration permet une gestion simplifiée des utilisateurs et une sécurité renforcée.

Type d'authentification

Choisissez entre l'authentification par code PIN, RFID, biométrique ou multifactorielle, en fonction du niveau de sécurité de votre environnement.

Cloud natif, Cloud compatible ou sur site : un choix stratégique

L'un des choix les plus importants lors de l'acquisition de logiciels consiste à opter pour un déploiement « cloud-native », « cloud-enabled » ou sur site.

« Cloud Native » : désigne l'approche logicielle consistant à développer, déployer et gérer des applications modernes dans des environnements de cloud computing. Les entreprises d'aujourd'hui souhaitent développer des applications hautement évolutives, flexibles et résilientes, capables d'évoluer et de se mettre à jour rapidement pour répondre aux besoins des utilisateurs.

Compatible avec le cloud : désigne les applications existantes qui fonctionnaient auparavant dans un centre de données sur site, mais qui ont été adaptées pour fonctionner dans le cloud. Vous pouvez ainsi utiliser l'application depuis un navigateur tout en conservant ses fonctionnalités d'origine.

Sur site : désigne une infrastructure informatique dans laquelle l'ensemble du matériel, des logiciels et du stockage de données est géré sur place par l'équipe informatique du client. Cela implique que le client doit contrôler et gérer tous les aspects des applications logicielles, y compris le matériel serveur, les licences serveur, les mises à jour logicielles, la gestion des bases de données et la sécurité de l'information.

Votre choix dépend de la stratégie informatique et de sécurité de votre organisation.

Conclusion

Un système électronique de gestion des clés n'est plus un luxe, mais une nécessité pour toute organisation qui utilise des clés physiques. En adoptant une solution automatisée et intelligente, vous pouvez supprimer les processus manuels, renforcer la sécurité, améliorer la traçabilité et réduire considérablement le risque d'incidents liés aux clés.

Que vous gériez une école, un hôtel, un hôpital, un parc automobile ou un site industriel, une solution de gestion des clés adaptée transformera la manière dont vous contrôlez les accès au sein de votre établissement.